Web安全测试设计

作者:网络转载 发布时间:[ 2015/8/19 13:38:47 ] 推荐标签:软件测试 需求分析

一、流程设计

需求阶段:

威胁建模:在需求分析阶段,从安全的角度,对威胁建模并加以描述。

开发测试阶段:

安全编码培训==>白盒扫描==>黑盒扫描==>产品发布

开发过程:概设&详设阶段需要考虑Environmental Safety(环境安全)

编码阶段需要按照安全编码规范

产品运营阶段:

安全响应:

被动:安全事件响应

主动:不影响业务的前提下的渗透测试、测试环境下的fuzzing

二、策略及适用工具

自动化:

白盒:

静态扫描为主;

黑盒:

url镜像+漏洞扫描

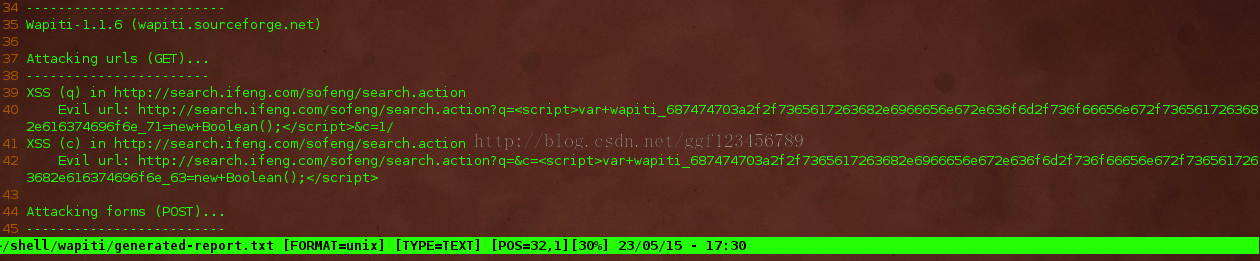

例子:用工具(比如wapiti等)扫描,分析并利用(贴出来的url都是以前的,现在已经修复了。这里作为学习的例子,没有不良意图)。

HTTP会话录制回放(基于业务的)

在乌云上可以找到大量的通过业务录制回放方法找到的缺陷

例子:http://www.wooyun.org/bugs/wooyun-2015-0106600

手工:

日常渗透

三、总结

可借鉴微软SDL

相关推荐

更新发布

常用的选择回归测试的方式有哪些?

2022/6/14 16:14:27测试流程中需要重点把关几个过程?

2021/10/18 15:37:44性能测试的七种方法

2021/9/17 15:19:29全链路压测优化思路

2021/9/14 15:42:25性能测试流程浅谈

2021/5/28 17:25:47常见的APP性能测试指标

2021/5/8 17:01:11系统性能测试及调优前期准备

2021/4/15 14:41:29国内比较好用的5款测试管理工具

2021/3/25 17:23:31

sales@spasvo.com

sales@spasvo.com